El lenguaje de marcado para configuraciones de seguridad (SAML, por sus siglas en inglés) permite a los usuarios acceder a monday.com (SP) a través de un proveedor de identidades (IDP) de su elección. Funciona transfiriendo la identidad del usuario de un sitio (el proveedor de identidad) a otro (monday.com). ¡Habilitar SAML en monday.com es muy sencillo!

Primer Paso: configura tu proveedor de identidades

El primer paso es configurar una conexión para el inicio de sesión único en monday.com (SSO), conocido también como conector, con tu proveedor de internet (IDP). Actualmente, trabajamos con tres proveedores: OKTA, Azure AD y OneLogin, pero tienes la opción de usar tu propio proveedor.

- Para habilitar SAML con OKTA, haz clic aquí.

- Para habilitar SAML con OneLogin, haz clic aquí.

- Para habilitar SAML con Azure AD, haz clic aquí.

- Para habilitar SAML con SAML 2.0 personalizado, haz clic aquí.

Paso 2: configura el SSO de SAML para monday.com

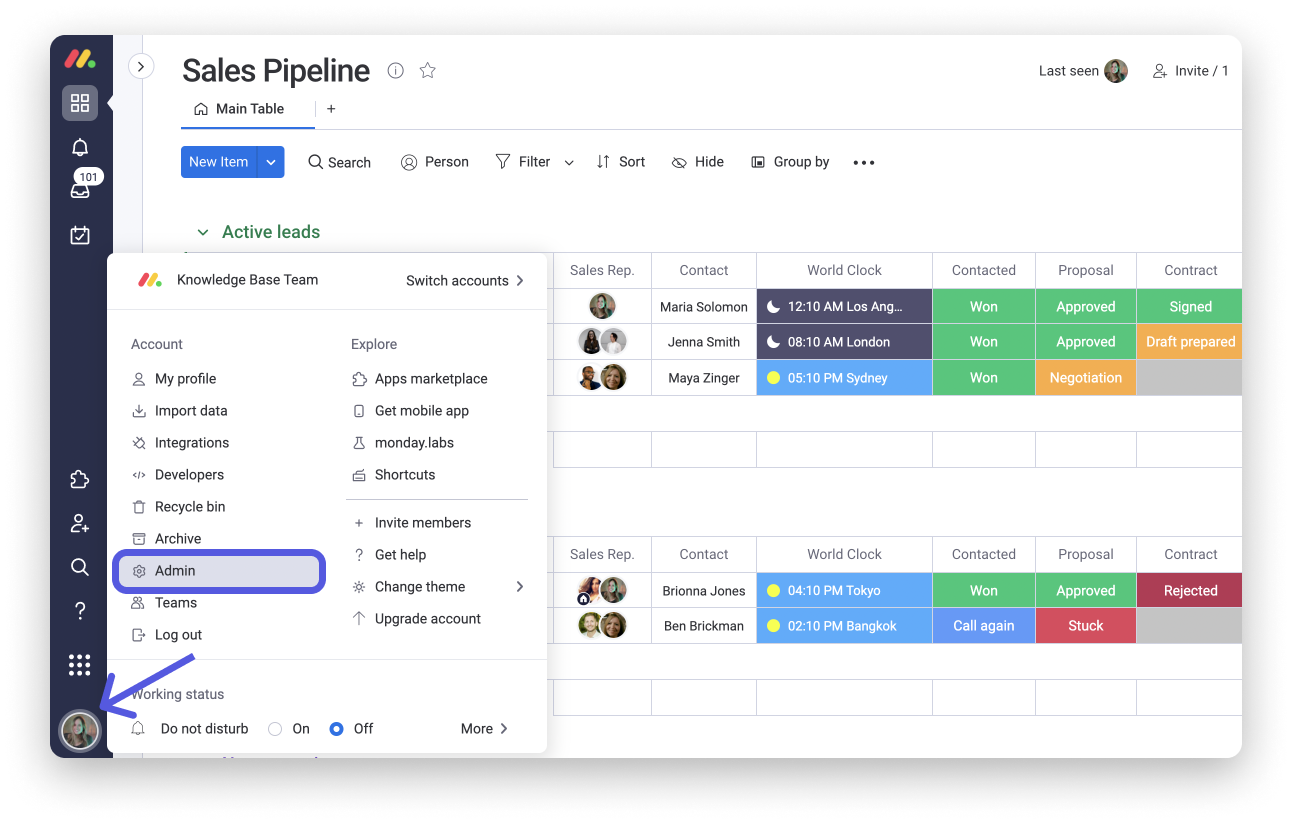

Una vez que hayas configurado tu proveedor de identidades, solo tienes que habilitar SAML dentro de monday.com. Para ello, haz clic en tu foto de perfil y selecciona "Admin".

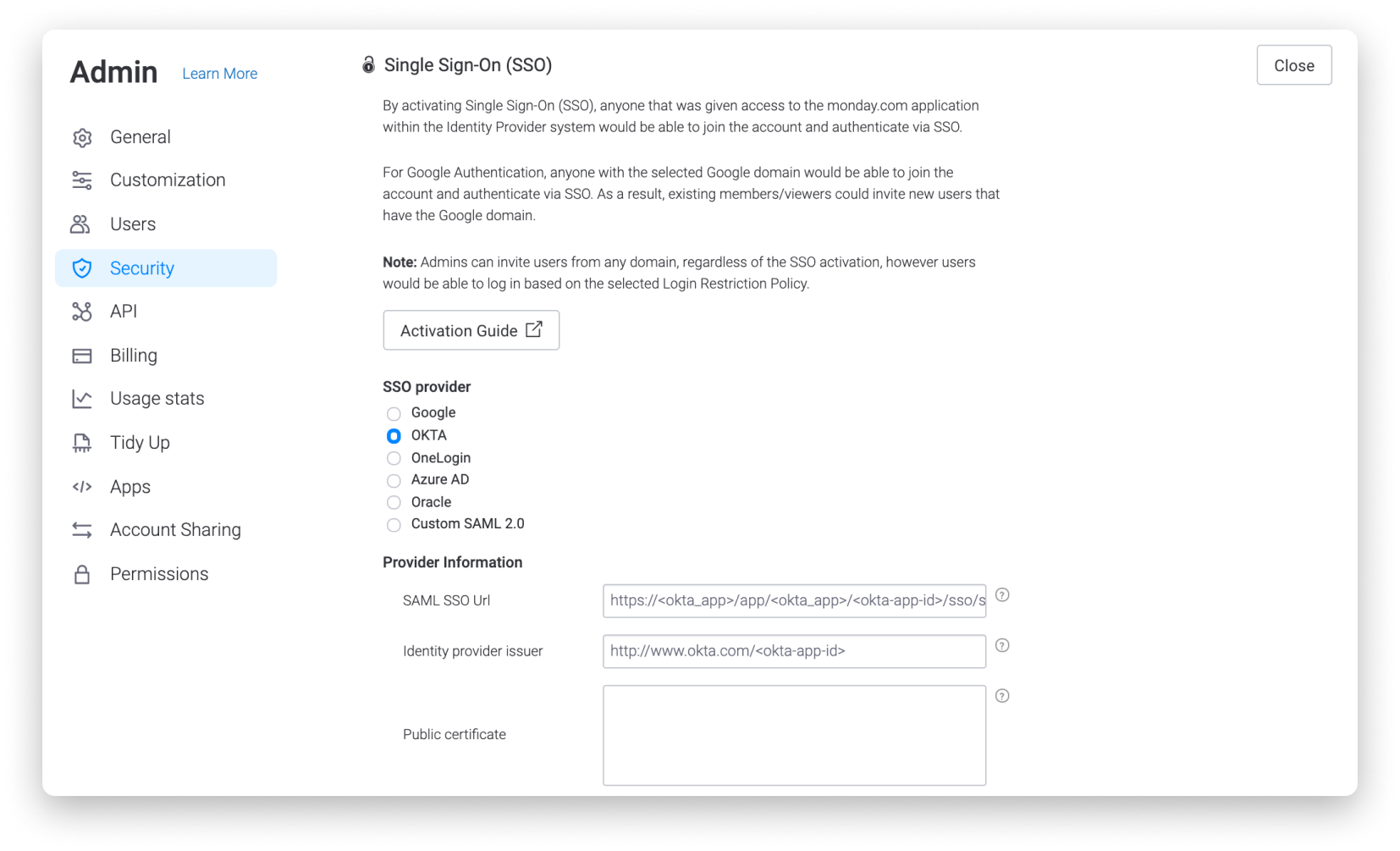

Una vez que estés en la sección Admin, selecciona la sección "Seguridad" sobre el lado izquierdo. Luego, haz clic en "Inicio de sesión único (SSO)", ubicado en la pestaña Inicio de sesión. Usaremos OKTA en nuestro ejemplo, pero puedes seleccionar cualquiera de las otras opciones.

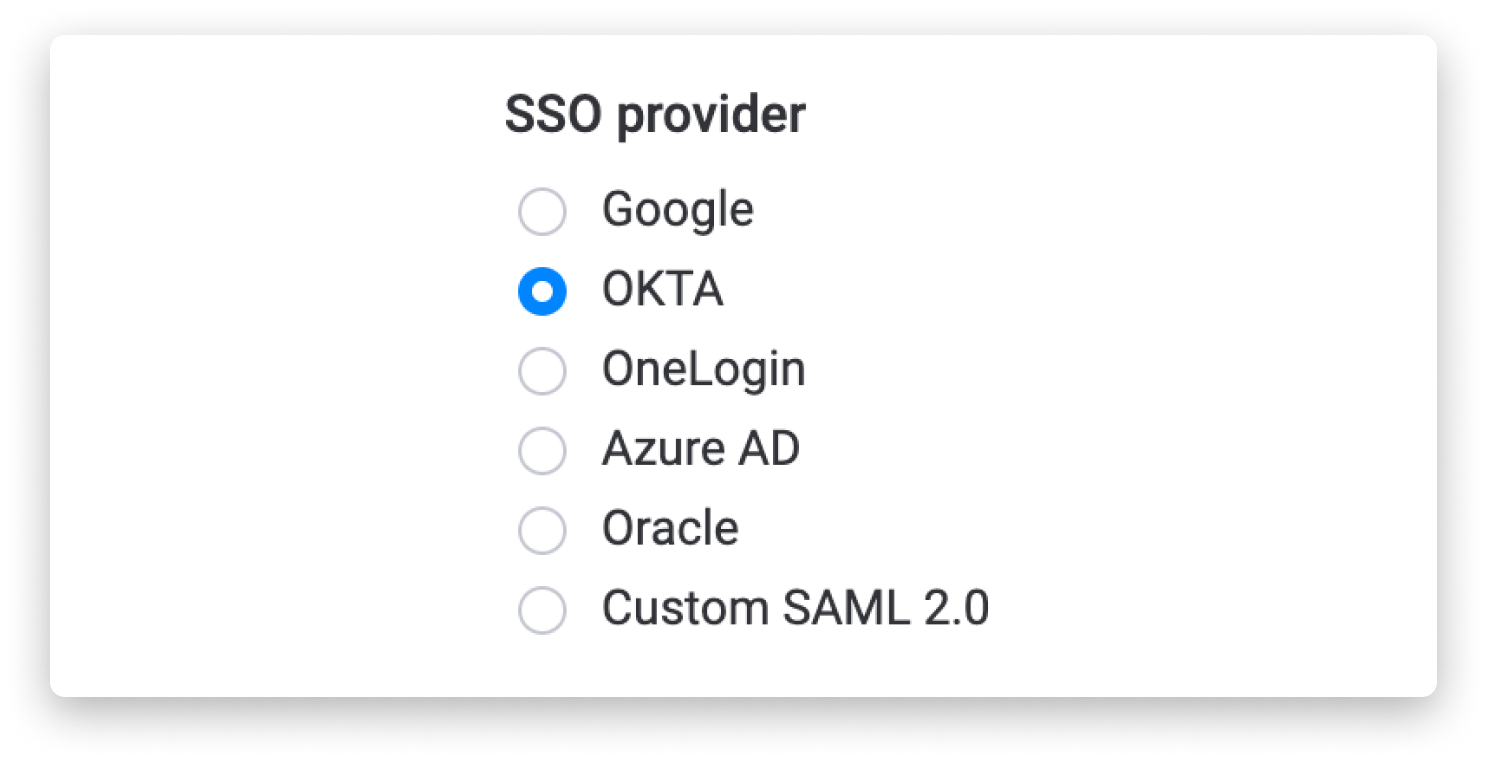

Selecciona tu proveedor de Internet (IDP) de la lista:

Completa los detalles de tu IDP

Completa los siguientes campos con los datos de tu IDP:

- URL SSO de SAML

- Emisor de proveedor de identidad

- Certificado público

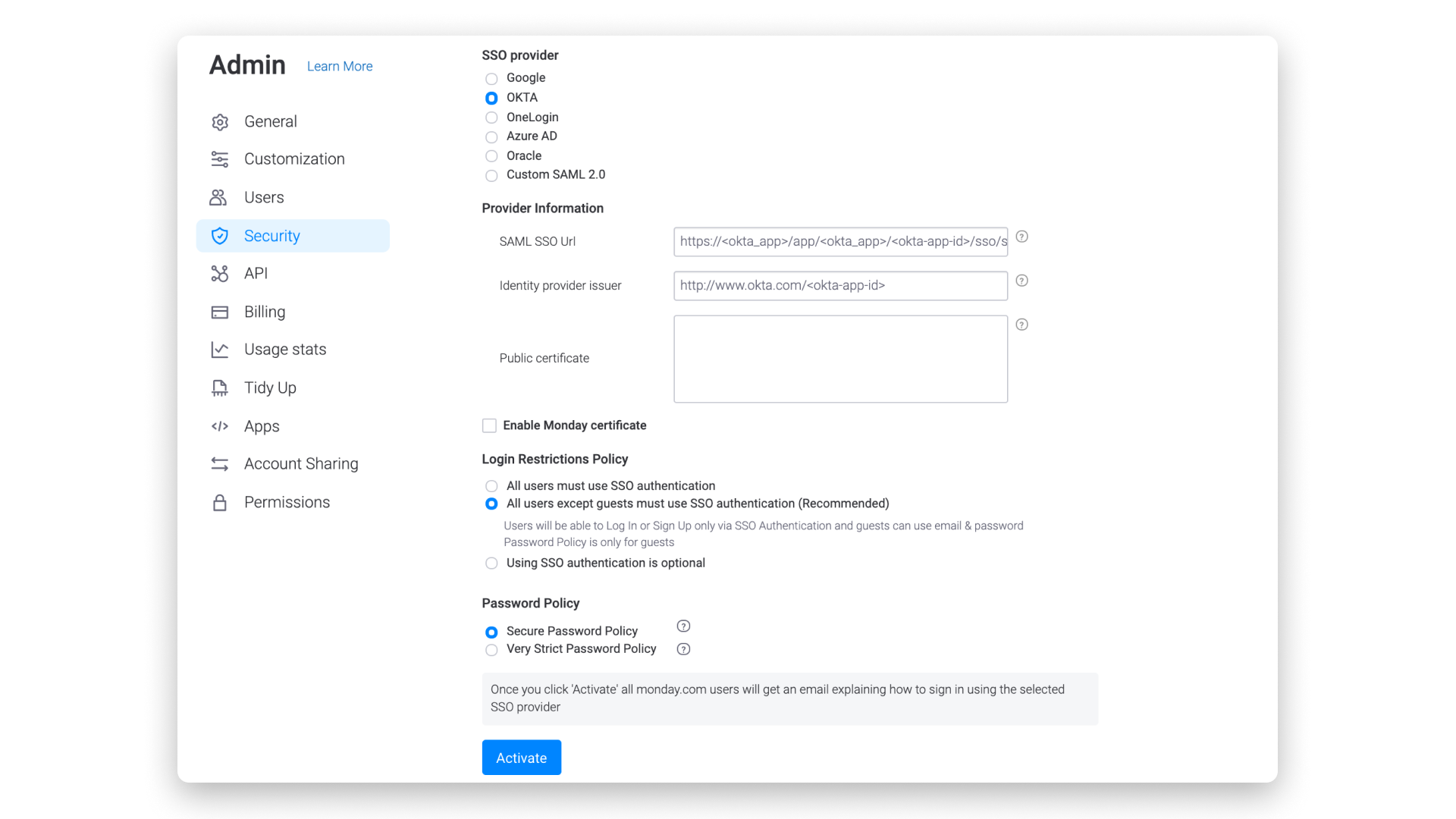

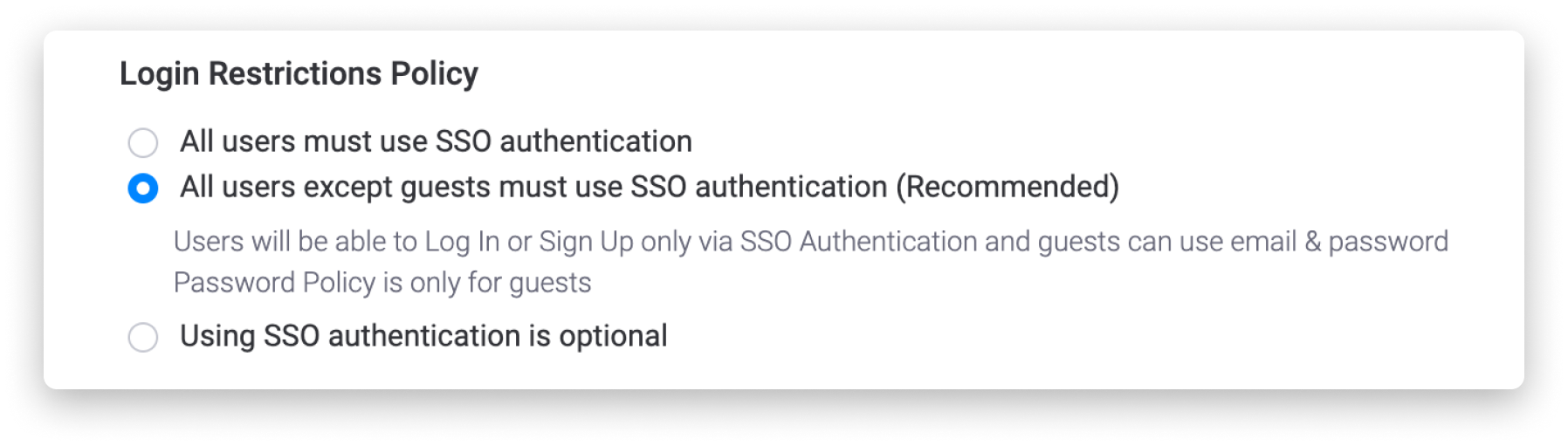

Seleccionar política de restricciones

Al configurar el SSO, el administrador deberá seleccionar el nivel de la política de restricción del inicio de sesión, lo que significa que deberá definir quién debe usar la autenticación SSO para iniciar sesión, o si es opcional.

Hay tres opciones en esta sección:

- Opción 1: Todos los usuarios (incluidos los invitados) deben utilizar la autenticación SSO para iniciar sesión en monday.com. Esta opción hace que todos los usuarios deban tener acceso a monday.com desde el proveedor de identidad para que puedan iniciar sesión.

- Opción 2: Todos los usuarios, excepto los invitados, deben utilizar la autenticación SSO para iniciar sesión en monday.com. Los invitados, por otro lado, podrán utilizar un correo electrónico y una contraseña para iniciar sesión.

- Esta es la opción de política más utilizada, ya que a menudo los invitados son usuarios externos y no son gestionados por el departamento de TI interno de una organización.

- Opción 3: Usar la autenticación SSO es opcional para todos. Todos los usuarios e invitados pueden iniciar sesión a través del SSO o el correo electrónico y la contraseña.

Si es compatible con la política de seguridad de tu empresa, te recomendamos que utilices la opción de restricción "Todos los usuarios, excepto los invitados, deben usar autenticación SAML". Es decir, todos los usuarios de la cuenta, excepto los invitados, deben iniciar sesión con SSO. Los invitados pueden acceder a tableros compartibles e iniciar sesión con un correo electrónico y una contraseña, de forma usual. En este caso, los correos electrónicos de los invitados no necesitan estar activos en el IDP de la cuenta para poder iniciar sesión.

Paso 3: aprovisionamiento

Por defecto, monday.com utiliza aprovisionamiento Just In Time, lo cual implica que si el usuario no existe, se crea en monday.com cuando inicia sesión por primera vez.

Si deseas habilitar el aprovisionamiento SCIM, genera el token y sigue las instrucciones de tu IDP para activarlo. monday.com admite el flujo iniciado por IDP o el flujo iniciado por SP. Tenemos una aplicación oficial de monday.com en el catálogo de aplicaciones para Okta. Para activarla, haz clic aquí.

Además, tenemos una aplicación oficial de monday.com en el catálogo de aplicaciones para OneLogin. Para habilitarla, haz clic aquí .

Por último, tenemos una aplicación oficial de monday.com en el catálogo de aplicaciones para Azure AD. Para activarla, haz clic aquí.

¿Qué sucede una vez que el SSO está habilitado?

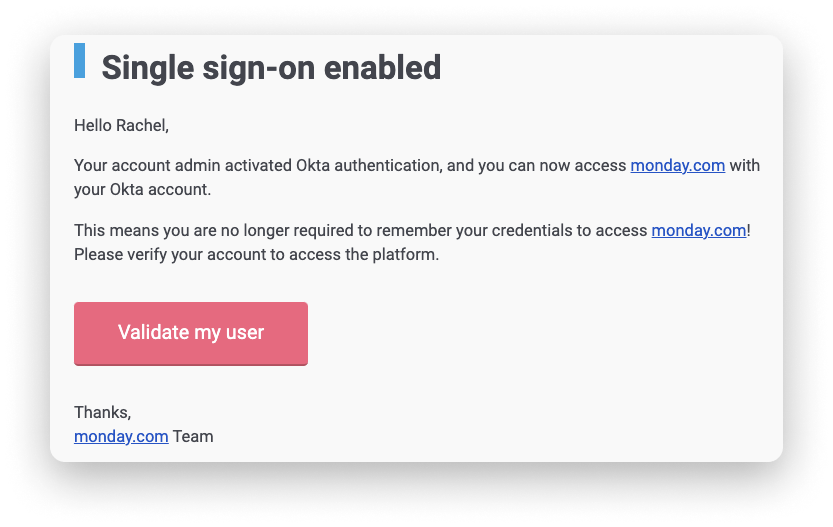

Cuando hayas terminado de configurar tu SSO, cada miembro recibirá un correo electrónico acerca del cambio (también si la Política de restricción del SSO está configurada como opcional).

Aquí puedes ver un ejemplo del correo electrónico:

El mensaje por correo electrónico invitará a los miembros a que conecten sus cuentas de monday.com con tu proveedor de identidad.A partir de ahora, todos los miembros pueden iniciar sesión en monday.com con su cuenta de proveedor de identidad.

Errores comunes después de iniciar sesión en tu proveedor de SSO

Algunos usuarios pueden tener dificultades y quizás no puedan usar el proceso de SSO. Por ejemplo, después de introducir la credencial del usuario en la página de inicio de sesión del proveedor de SSO, en lugar de ser redirigido a la página monday.com, el usuario recibe un mensaje de error de que el usuario "username@email.com" que inició sesión no tiene asignado ningún rol para la aplicación (el mensaje puede ser diferente, según el proveedor de SSO). Esto significa que los administradores de la cuenta deben entrar en el proveedor de SSO que usa el equipo y asignar o agregar al usuario a la cuenta de monday.com.

Otro problema común ocurre cuando un usuario cambia su dirección de correo electrónico, lo cual genera un error cuando intenta iniciar sesión. ¡Analizaremos todo esto en la siguiente sección!

¿Qué sucede cuando cambia la dirección de correo electrónico de un usuario?

Cuando un usuario inicia sesión en monday.com con SSO, se realiza una conexión de back-end entre el proveedor de identidad (IDP) y el Id. de usuario en monday.com. La conexión, llamada UID (Id. de usuario), conecta la identidad de una persona en el IDP (su nombre, dirección de correo electrónico) con la dirección de correo electrónico asociada con el usuario en monday.com.

Por lo tanto, si un usuario cambia su dirección de correo electrónico, ya no podrá iniciar sesión en monday.com hasta que se restablezca su UID (Id. de usuario). El motivo es que el UID está conectado a la dirección de correo electrónico anterior del usuario y, cuando se actualiza el correo electrónico, no se conectará automáticamente al UID existente. Por eso, restablecer el UID "romperá" la conexión anterior y creará un nuevo enlace entre el UID y la nueva dirección de correo electrónico modificada.

Pasos a seguir cuando cambia el correo electrónico de un usuario

Si la dirección de correo electrónico de un usuario cambia, sigue los dos pasos a continuación para que pueda iniciar sesión cuanto antes ⬇️

1. Cambiar el correo electrónico del usuario en el IDP y dentro de monday.com

En primer lugar, es importante que la dirección de correo electrónico del usuario se cambie tanto en el proveedor de identidad como en monday.com. Para cambiar su dirección de correo electrónico en monday.com, el usuario en cuestión puede seguir los pasos de este artículo.

Nota: No puedes modificar el correo electrónico de otra persona, incluso si eres administrador. Cada usuario solo puede cambiar su correo electrónico por su cuenta.

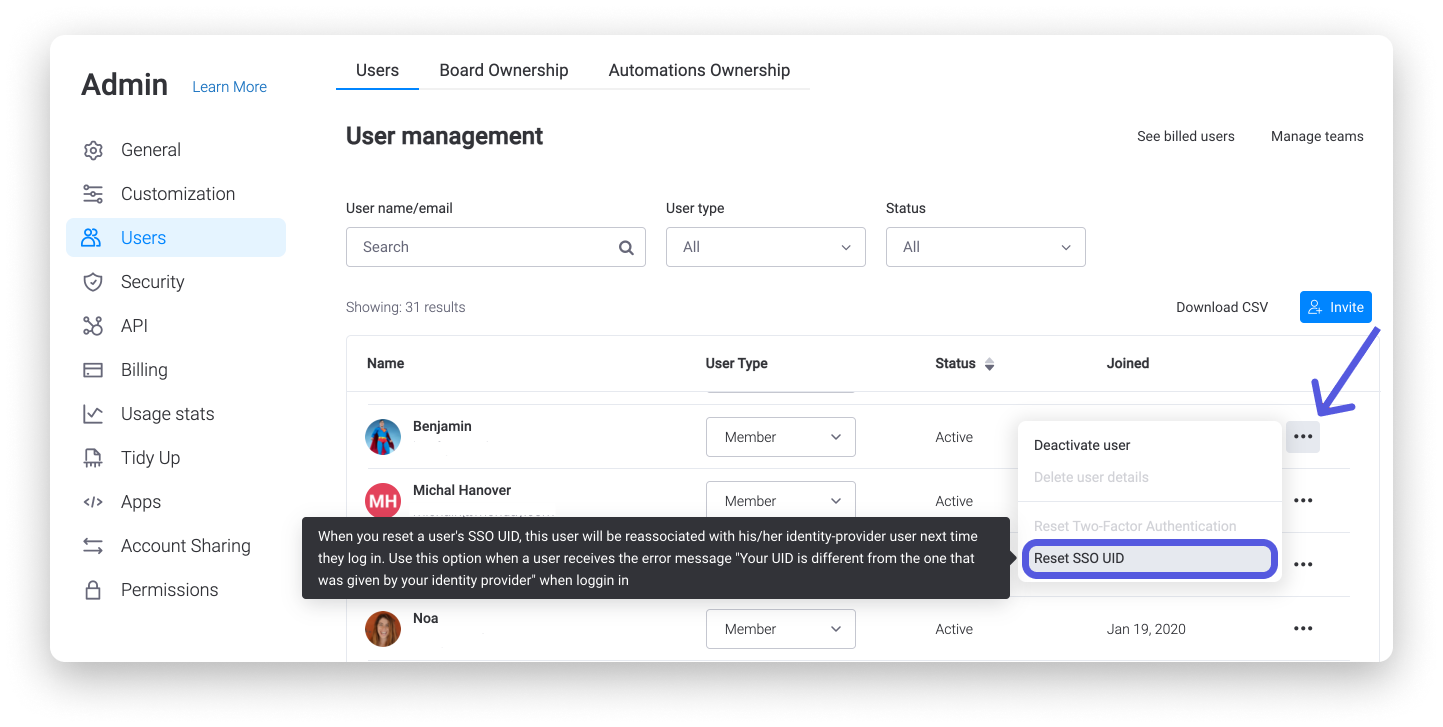

2. Restablecer el Id. de usuario

Una vez que el correo electrónico de un usuario se ha cambiado en el IDP y desde monday.com, es hora de restablecer su Id. de usuario (UID). Para ello, ingresa en la pestaña gestión de usuarios de la sección Admin de la cuenta. Desde allí, busca al usuario que cambió su dirección de correo electrónico, presiona el menú de tres puntos en el extremo derecho y selecciona "Restablecer Id. de usuario del SSO" de la siguiente manera:

¡Una vez que se haya presionado, el usuario podrá iniciar sesión en su cuenta de monday.com usando su nueva dirección de correo electrónico satisfactoriamente!

Si tienes preguntas, comunícate con nuestro equipo aquí. Estamos disponibles las 24 horas, los 7 días de la semana, y será un gusto ayudarte.

Comentarios